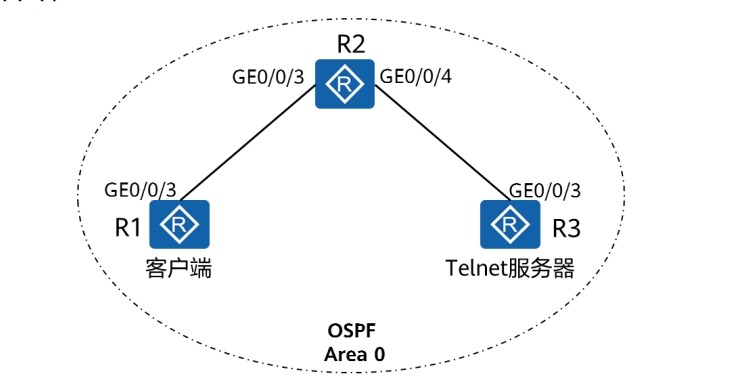

网络安全基础与网络接入

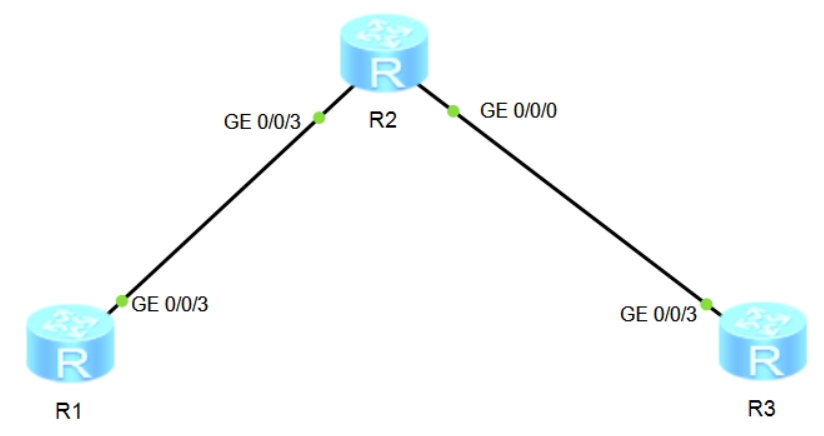

1.实验拓扑

2.关键技术

2.1 ACL的配置方法,举例

方式一: 在 R3 的 VTY 接口匹配 ACL,允许 R1通过 LoopBack 1 口地址 Telnet到 R3。

# 在R3 上配置ACL

[R3]acl 3000

[R3-acl-adv-3000] rule 5 permit tcp source 10.1.4.1 0.0.0.0 destination 10.1.3.1 0.0.0.0 destination-port eq 23

[R3-acl-adv-3000] rule 10 deny tcp source any

[R3-acl-adv-3000]quit

2.2 ACL 在接口下的应用方法

#在R3的VTY接口上进行流量过滤

[R3] user-interface vty 0 4

[R3-ui-vty0-4] acl 3000 inbound

2.3 流量过滤的基本方式

在 R2 的物理接口匹配 ACL,只允许 R1通过物理接口地址 Telnet 到 R3。# 在R2 上配置ACL

R2]acl 3001R2-acl-ady-3001 rule 5 permit tep source 10.1.4.1 0.0.0.0 destination 10.1.3.1 0.0.0.0 destination-port eg 23R2-acl-adv-3001lrule 10 deny tcp source anyR2-acl-adv-3001]quit

#在R2的 GEO/0/3 接上进行流量过滤

R2Tinterface GigabitEthernet0/0/3R2-GigabitEthernet0/0/3]traffic-filter inbound acl 3001